Java 内存马(五):Tomcat Valve 内存马

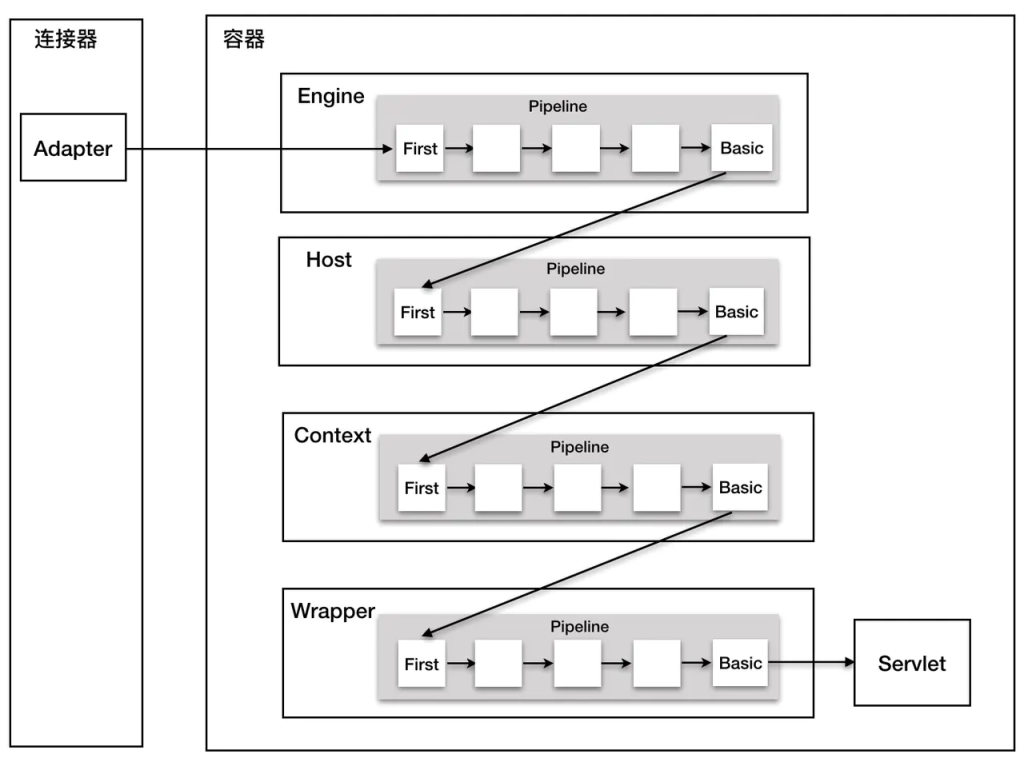

Java 内存马(五):Tomcat Valve 内存马 1. 基本概念 Tomcat Valve 内存马 是利用 Tomcat 中间件私有 Pipeline-Valve(管道 - 阀门)架构,在运行时动态注入恶意 Valve 组件的内存马。其核心是借助 Valve 对请求的拦截优先级优势,实现对 Tomcat 容器内所有请求的前置控制,具备隐蔽性…

|

|

651

|

|

2118 字

|

9 分钟

Java 内存马(四):Spring Boot Controller 内存马

1. 基本概念 Spring Boot Controller 内存马 是针对 Spring Boot 框架特性设计的内存马,利用 Spring MVC 中 RequestMappingHandlerMapping 的动态注册能力,在运行时将恶意 Controller 注入 Spring 容器,无需文件落地即可实现 URL 绑定与恶意逻辑执行。 核心…

|

|

527

|

|

1803 字

|

8 分钟

Java 内存马(三):Listener 内存马

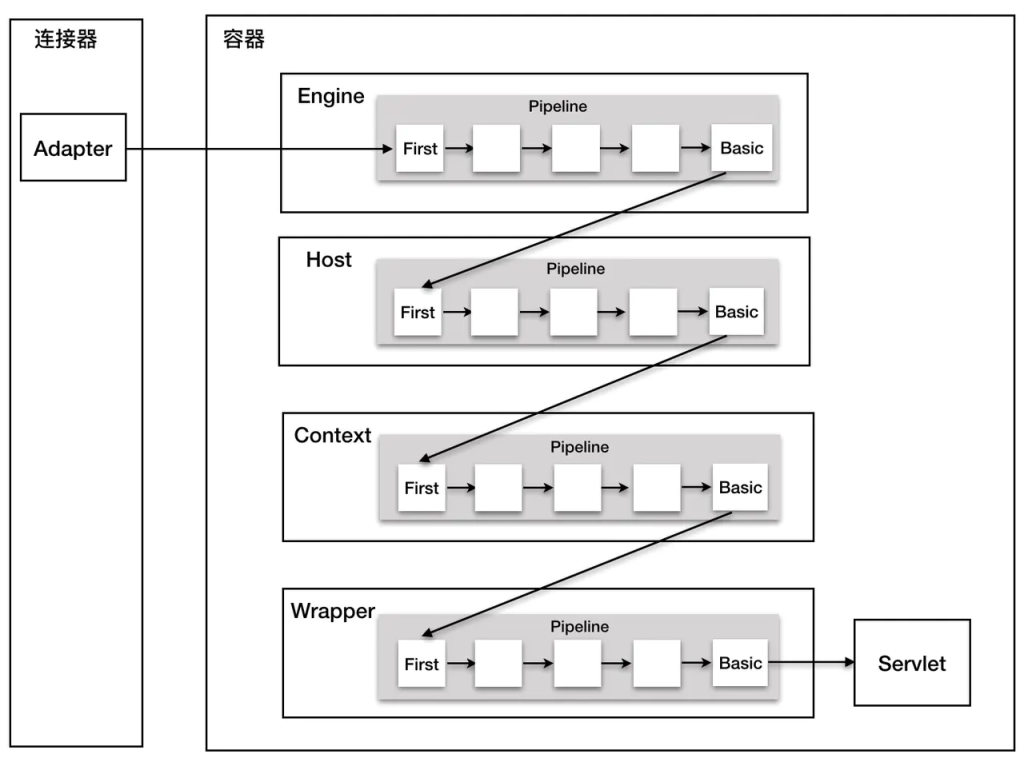

1. 基本概念 Listener(监听器) 是 Java Web 应用中的组件,用于监听 Web 应用生命周期或作用域对象(如 Session、Request)的变化,并在事件发生时自动执行回调逻辑。 常见的 Listener 类型: ServletContextListener:监听 Web 应用的启动和销毁 HttpSessionListene…

|

|

646

|

|

655 字

|

3 分钟

Java 内存马(二):Filter 内存马

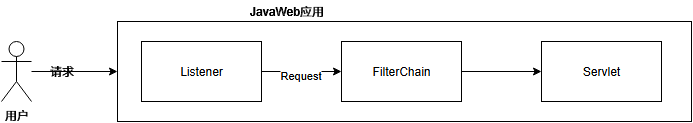

1. 基本概念 Filter(过滤器) 是 Java Web 应用中的一个组件,作用是在请求到达 Servlet 前,对请求和响应进行拦截、预处理或后处理。 特点: 介于 客户端请求 与 Servlet 之间 常见用途:认证、日志记录、请求参数处理 执行顺序:请求先经过 Filter → 再传递给 Servlet → 响应可再次经过 Filter …

|

|

525

|

|

698 字

|

4 分钟

Java 内存马(一):Servlet 内存马

1. 基本概念 Servlet 内存马 是通过 运行时动态注册 Servlet 的方式,将恶意 Servlet 植入 Web 容器中。 特点: 无文件落地:不依赖磁盘上的 class 文件或 web.xml 配置 驻留内存:直至容器重启前一直存在 隐蔽性高:通过 URL 请求即可触发,常规查杀不易发现 常见利用场景:攻击者上传一个 JSP 文件,通…

|

|

992

|

|

841 字

|

4 分钟

PHP 代码审计指南

在 Web 安全领域,PHP 代码审计是识别和修复应用程序安全隐患的关键环节。由于 PHP 语言的灵活性和易用性,其代码中常存在各类可被攻击者利用的漏洞。本文将系统梳理 PHP 开发中常见的高风险漏洞类型,剖析其原理、示例及审计要点,为安全审计人员和开发人员提供参考。 一、代码执行漏洞 代码执行漏洞源于对可执行代码的函数滥用,攻击者可通过可控参数注…

|

|

777

|

|

2691 字

|

16 分钟

Java 常用框架 SQL 注入审计指南

在 Java 开发中,SQL 注入是一种常见且危害巨大的安全漏洞。本文将针对 Java 常用的几种框架,深入分析 SQL 注入的产生原因、常见漏洞场景及安全解决方案,为开发者和安全审计人员提供参考。 一、SQL 注入存在条件 Java 作为强类型语言,SQL 注入风险的存在具有特定条件:仅当String 类型变量参与 SQL 语句构建时,才可能存在…

|

|

755

|

|

1535 字

|

9 分钟

Java 代码审计指南

在当今数字化时代,Java 应用程序的安全性至关重要。代码审计作为保障应用安全的关键环节,能够帮助我们提前发现潜在的安全漏洞。本文将详细介绍 Java 代码审计的思路方法以及常见基础漏洞的审计要点,为安全从业者和开发人员提供参考。 一、代码审计思路和方法 进行 Java 代码审计时,可采用以下四种主要思路和方法,它们各有优劣,适用于不同场景: 逆向…

|

|

771

|

|

2647 字

|

10 分钟

拿到基础 Shell 后如何获取完整 Shell

当通过反弹等方式拿到基础 Shell 后,往往面临无法使用vim、top、sudo等交互命令的问题(因缺乏 tty 环境)。以下是 4 种升级为完整交互 Shell 的核心方法,无需重复描述监听过程,聚焦于拿到 Shell 后的操作: 一、Python pty 快速升级(最常用) 适用条件 目标主机已安装 Python(多数 Linux 系统默认预…

|

|

986

|

|

742 字

|

4 分钟

Mysql写入文件 GetShell

在网络安全渗透测试中,通过数据库写入文件获取服务器 Shell 是一种常见且有效的攻击手段。这种方式的核心在于利用数据库的文件操作权限,将恶意脚本写入 Web 可访问目录,进而实现对服务器的控制。以下详细介绍几种主流的实现方式及操作细节。 核心前提条件 成功通过写入文件获取 Shell,需同时满足三个基础条件,缺一不可: 数据库最高权限:需拥有 M…

|

|

1141

|

|

1998 字

|

11 分钟