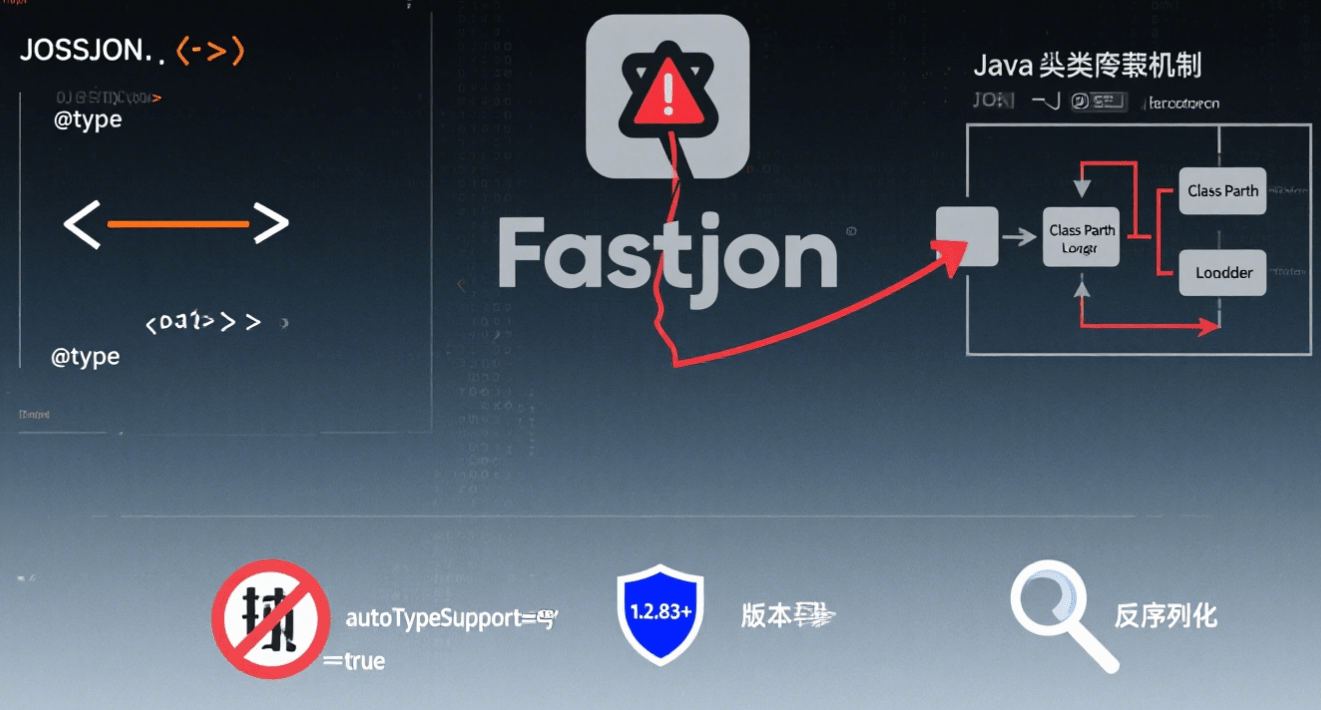

1. 实战背景与核心场景 在 JNDI 注入内存马的基础利用中,Fastjson 反序列化漏洞是最典型的触发场景之一。Fastjson 作为 Java 生态中常用的 JSON 解析库,其 1.2.24 及以下版本存在反序列化漏洞,攻击者可通过构造恶意 JSON payload,触发 JNDI lookup() 方法,进而加载远程恶意类并注入内存马。…

Java 内存马(六):JNDI 注入内存马(Fastjson 补充)

2 篇文章