当安全测试遇上大语言模型,渗透测试的效率将迎来质的飞跃。PortSwigger 官方推出的 MCP Server 扩展,让你可以直接用 AI 操控 Burp Suite,实现从信息收集到漏洞验证的全流程自动化辅助。

一、前言

如果你是一名安全从业者,Burp Suite 几乎是你每天都要打开的工具。而随着大语言模型(LLM)的爆发式发展,”AI + 安全测试”已经成为不可忽视的趋势。PortSwigger 敏锐地捕捉到了这一点,官方推出了 MCP Server for Burp Suite 扩展,通过 MCP(Model Context Protocol,模型上下文协议)将 Burp Suite 的能力暴露给 AI 客户端,让 AI 可以像人一样操控 Burp。

本文将从安装配置、架构原理到实战场景,带你全面了解和使用这个扩展。

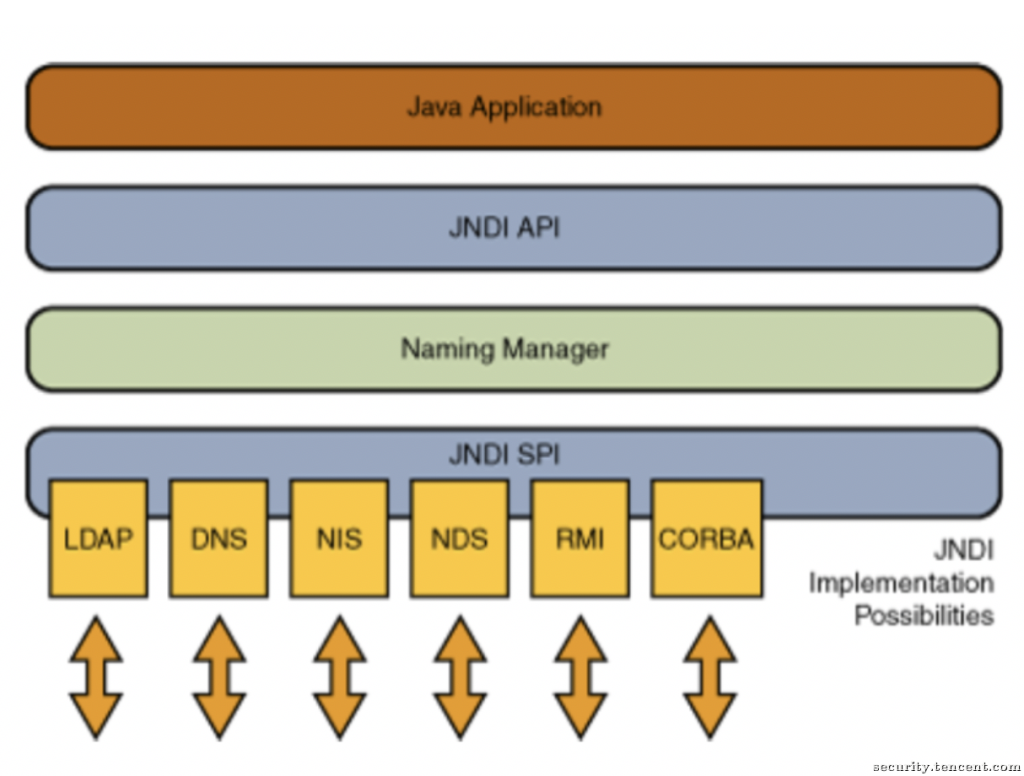

二、什么是 MCP?

MCP(Model Context Protocol)是由 Anthropic 提出的一种开放协议,旨在标准化 AI 模型与外部工具/数据源之间的交互方式。简单来说,它定义了一套统一的接口规范,让 AI 助手(如 Claude)能够调用外部应用程序的功能。

在安全测试的语境下,MCP 让 AI 能够:

-

读取 Burp Suite 的代理历史记录

-

通过 Burp 发送 HTTP 请求

-

查看扫描器发现的问题

-

操作 Repeater、Intruder 等模块

-

甚至修改 Burp 的配置

这意味着,你只需要用自然语言描述你的需求,AI 就能自动完成对应的 Burp 操作。

三、安装与配置

3.1 前置条件

-

Burp Suite Professional 或 Community Edition

-

Java 21 及以上版本(确保

java和jar命令在系统 PATH 或 Burp 目录中) -

Claude Code CLI(配置好

java环境变量)

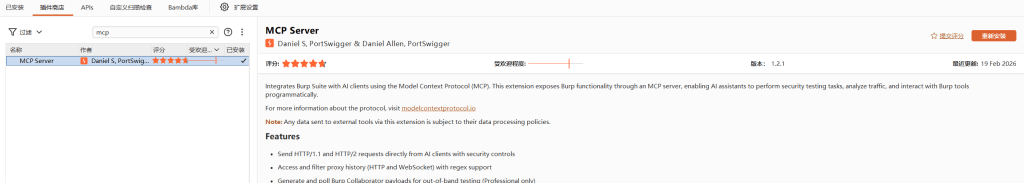

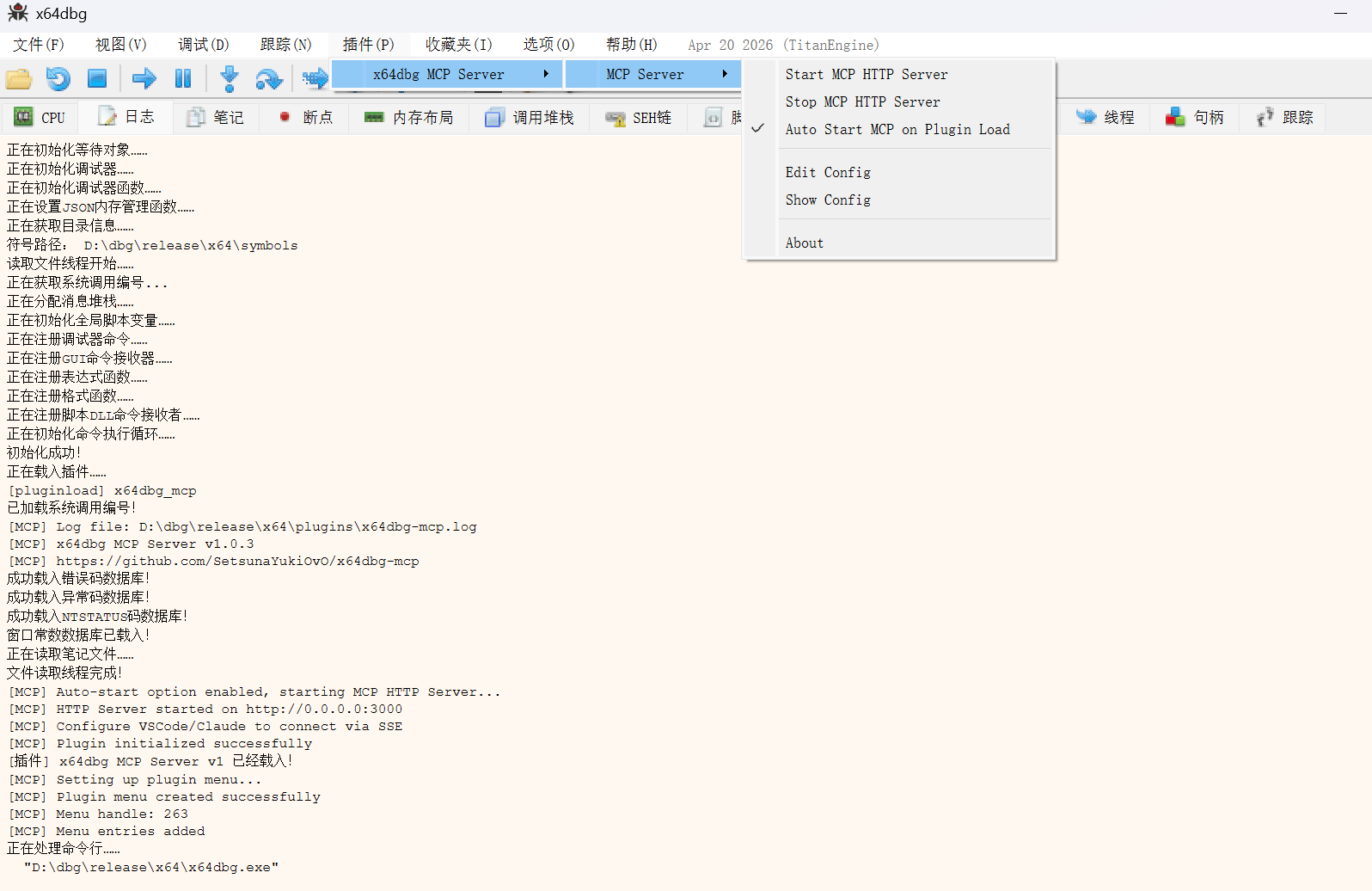

3.2 在 Burp Suite 中安装扩展

这是最简单的方式——不需要克隆仓库,不需要手动编译:

官网:

-

打开 Burp Suite

-

进入 Extensions → BApp Store(扩展商店)

-

搜索 “MCP Server”

-

点击 Install 安装

安装完成后,Burp Suite 中会出现一个新的 “MCP” 选项卡。

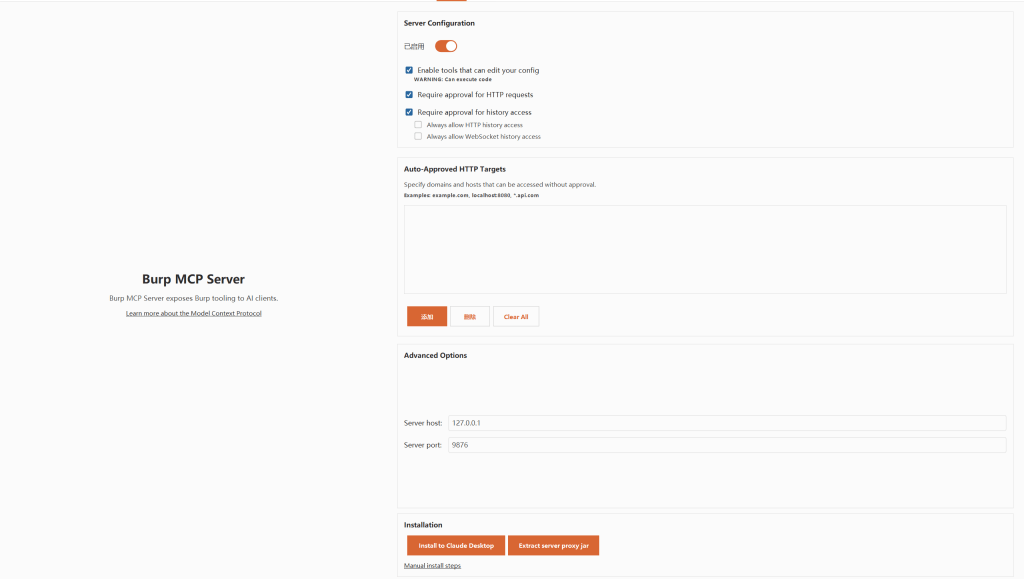

3.3 配置 MCP Server

在 Burp Suite 的 MCP 选项卡中,你可以进行以下配置:

| 配置项 | 默认值 | 说明 |

|---|---|---|

| Enabled | 开启 | MCP Server 的总开关 |

| Host | 127.0.0.1 |

服务绑定地址 |

| Port | 9876 |

服务监听端口 |

| Enable config editing | 关闭 | 是否允许 AI 修改 Burp 配置 |

| Require HTTP request approval | 开启 | AI 发送 HTTP 请求时是否需要人工确认 |

| Require history access approval | 开启 | AI 读取历史记录时是否需要人工确认 |

| Auto-approve targets | 空 | 自动放行的目标列表(支持 *.example.com 通配符) |

3.4 连接 Claude Code

Burp MCP 扩展使用 SSE 协议通信,而 Claude Code CLI 默认使用 stdio 方式连接 MCP,因此需要一个代理桥接。配置步骤如下:

-

Burp Suite 安装并启用 MCP 扩展,使其 SSE 服务监听在

127.0.0.1:9876 -

从 Burp MCP 选项卡底部的 Installation 面板中提取

mcp-proxy.jar,放置到/home/kali/目录 -

在

~/.claude.json的mcpServers节点中添加以下配置:

"burp": {

"command": "java",

"args": [

"-jar",

"/home/kali/mcp-proxy.jar",

"--sse-url",

"http://127.0.0.1:9876"

]

}

-

重启 Claude Code,MCP 即可自动完成连接

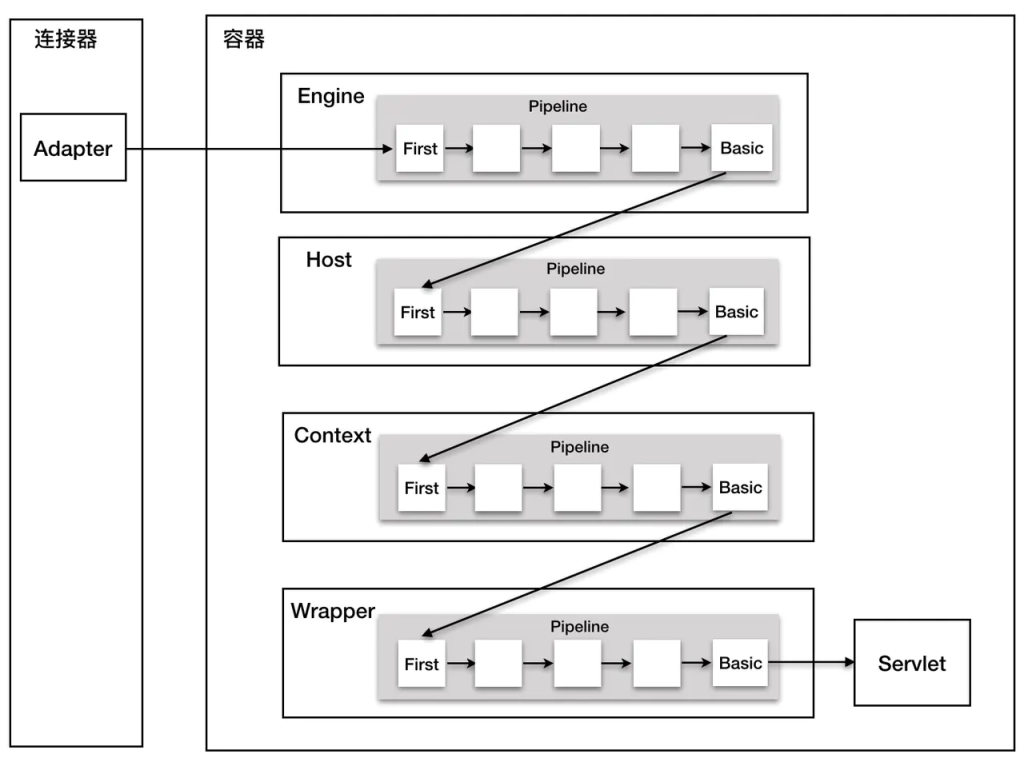

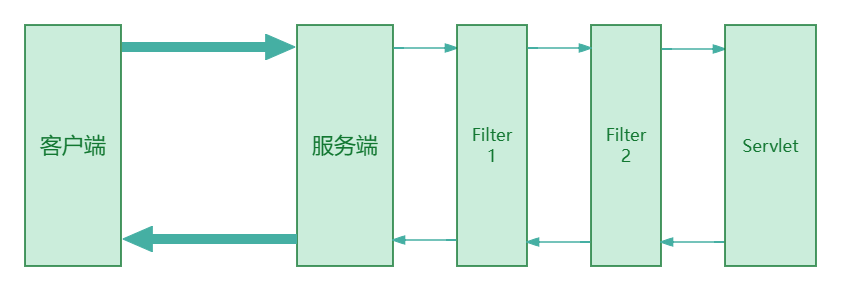

四、架构原理

了解架构有助于你更好地理解数据流向和安全边界:

┌─────────────────┐ stdio ┌──────────────────┐ SSE/HTTP ┌──────────────────┐ │ AI 客户端 │ ────────────── │ mcp-proxy.jar │ ──────────────── │ Burp Suite 扩展 │ │ (Claude等) │ │ (协议桥接代理) │ │ (Ktor/Netty) │ └─────────────────┘ └──────────────────┘ └────────┬─────────┘ │ ▼ ┌──────────────────┐ │ Burp Montoya API │ │ (操控Burp核心) │ └──────────────────┘

核心组件:

-

MCP Server(Ktor/Netty):嵌入在 Burp 扩展中的 HTTP 服务器,监听

localhost:9876,提供 SSE 端点 -

mcp-proxy.jar:协议桥接代理,将 stdio 协议转换为 SSE 协议(因为 Claude Code CLI 通过 stdio 方式连接 MCP)

-

MCP SDK:使用官方

io.modelcontextprotocol:kotlin-sdk,确保协议兼容性 -

Montoya API:Burp Suite 的现代扩展 API,提供与 Burp 核心的交互能力

4.1 安全机制

扩展内置了多层安全防护:

-

HTTP 请求审批:AI 发出的每一个 HTTP 请求都会弹出交互式确认对话框,你可以选择「允许一次 / 始终允许该主机 / 始终允许该主机:端口 / 拒绝」

-

历史记录访问审批:AI 读取代理历史时同样需要确认

-

DNS Rebinding 防护:服务器会验证

Origin、Host、Referer头,阻止跨站攻击 -

自动放行列表:支持通配符配置信任的目标(如

*.your-target.com),减少重复确认

五、AI 可以操控 Burp 做什么?

扩展通过 MCP 协议暴露了 20 个工具,涵盖 Burp Suite 的核心功能:

5.1 HTTP 请求工具

| 工具 | 功能 |

|---|---|

send_http1_request |

发送 HTTP/1.1 请求并返回响应 |

send_http2_request |

发送 HTTP/2 请求并返回响应 |

5.2 Burp 工作流工具

| 工具 | 功能 |

|---|---|

create_repeater_tab |

在 Repeater 中创建新标签页 |

send_to_intruder |

将请求发送到 Intruder |

5.3 编解码工具

| 工具 | 功能 |

|---|---|

url_encode / url_decode |

URL 编解码 |

base64_encode / base64_decode |

Base64 编解码 |

generate_random_string |

生成随机字符串 |

5.4 数据查询工具(分页)

| 工具 | 功能 |

|---|---|

get_scanner_issues |

获取扫描器发现的问题(仅 Pro 版) |

get_proxy_http_history |

获取 HTTP 代理历史 |

get_proxy_http_history_regex |

按正则过滤 HTTP 代理历史 |

get_proxy_websocket_history |

获取 WebSocket 代理历史 |

get_proxy_websocket_history_regex |

按正则过滤 WebSocket 代理历史 |

5.5 Burp 控制工具

| 工具 | 功能 |

|---|---|

set_task_execution_engine_state |

暂停/恢复任务执行引擎 |

set_proxy_intercept_state |

开启/关闭代理拦截 |

get_active_editor_contents |

读取当前活动编辑器内容 |

set_active_editor_contents |

设置当前活动编辑器内容 |

output_project_options |

导出项目配置 |

set_project_options |

修改项目配置 |

output_user_options |

导出用户配置 |

set_user_options |

修改用户配置 |

六、实战场景

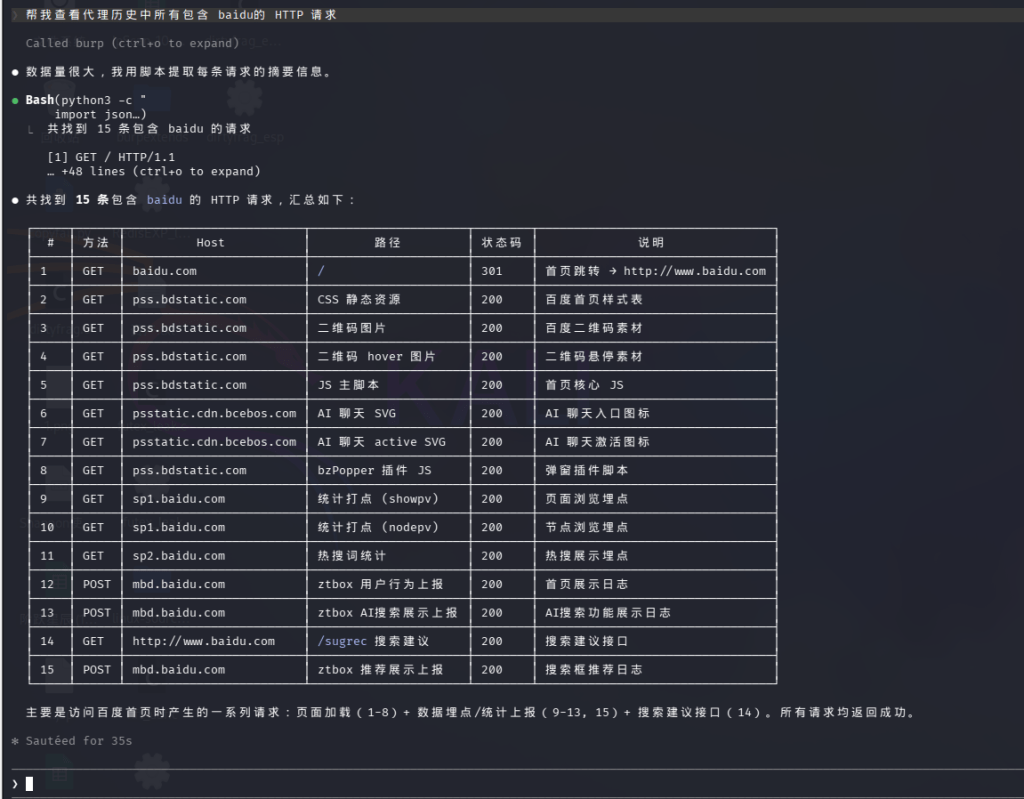

6.1 场景一:用 AI 分析代理流量

你可以直接让 AI 帮你回顾代理历史中与某个目标相关的请求:

“帮我查看代理历史中所有包含 baidu的 HTTP 请求”

AI 会调用 get_proxy_http_history_regex 工具,自动检索并分析匹配的请求,帮你快速定位潜在的安全问题。

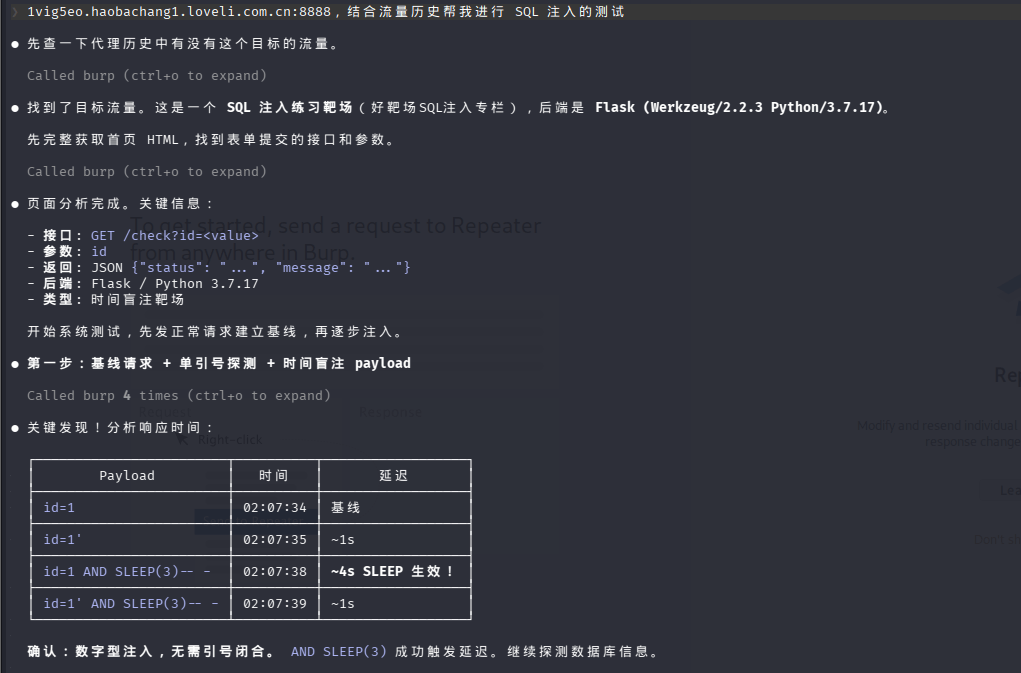

6.2 场景二:协作工作流

“结合流量历史帮我进行 SQL 注入的测试”

AI 调用 burp mcp,同时在请求中插入常见的 SQL 注入测试字符串,逐个为你验证是否存在漏洞。

七、总结

PortSwigger MCP Server 的推出,标志着 Burp Suite 正式迈入 AI 辅助安全测试的时代。通过 MCP 协议,AI 不再只是”回答问题的工具”,而是能够直接操控 Burp、与安全测试流程深度融合的”智能助手”。

无论你是经验丰富的渗透测试工程师,还是正在学习安全测试的入门者,这个扩展都值得尝试。安装只需在 BApp Store 中一键点击,配置也不复杂——打开 Burp,装上扩展,连上 AI,开始你的 AI 驱动安全测试之旅。